全球IT故障是由于一项存在缺陷的CrowdStrike Falcon更新引起的,这可能成为网络安全的警示。虽然CrowdStrike的CEO George Kurtz在周五早晨向公众保证此故障并非“安全事件或网络攻击”,但其后果与重大供应链攻击的影响相当。

正如前Akamai CISO兼当前YL Ventures的运营合伙人Andy Ellis在给SC Media的邮件中指出:“这次问题暴露出与SolarWinds事件相同的隐患:一个更新在这种情况下,非恶意对一种广泛使用的管理工具造成了深远的影响。”

相关链接 CrowdStrike确认更新故障导致全球IT宕机:已部署解决方案

相关链接 安全专家准备手动逐个系统修复CrowdStrike宕机

此次事件的长期后果提供了很多可供学习的经验,而直接影响也可能使受影响组织处于威胁者的攻击目标之中。Armis的CTO兼联合创始人Nadir Izrael向SC Media表示:“团队正在处于危机控制状态,未能关注其他攻击。在团队努力恢复运营的同时,他们优先考虑运营正常,而不是安全,这可能会无意中创造出更多漏洞、更多配置错误,从而产生更多可以被利用的脆弱点。”

在事件期间,Kurtz表示CrowdStrike的客户“仍然完全受保护”,但这对压力重重的IT团队来说可能并没有什么安慰。

Ellis解释道:“此事件的一个受到重创的银 lining 是,CrowdStrike软件的故障并不是一个所谓的‘failopen’故障情况下系统自行关闭,而是‘failclosed’故障系统防止正常功能。”这意味着大多数客户在故障初期并未立即暴露于新的安全风险中,但如果他们选择关闭CrowdStrike,未来可能会有风险。

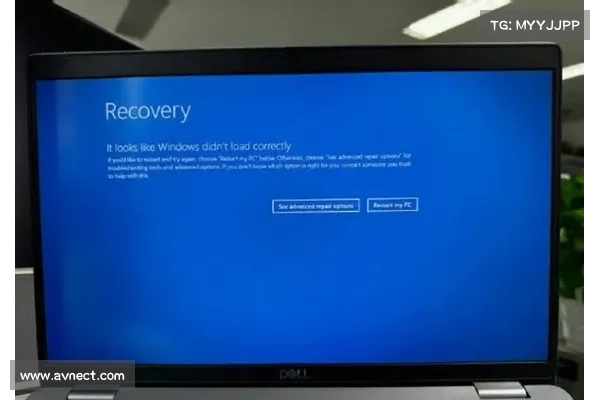

在事件发生几个小时内,安全研究人员开始报告有攻击者利用该故障进行网络钓鱼活动。用户JCyberSec在社交平台X原推特上发现了多个钓鱼域名,如“crowdstrikebluescreen[]com”和“crowdstrikefix[]com”,并发布了冒充CrowdStrike或试图出售虚假“蓝屏死机”解决方案的网站截图。

一些用户向SANS技术研究所的互联网风暴中心Internet Storm Center报告了来自“Crowdstrike Support”或“Crowdstrike Security”的钓鱼邮件。

“现在没有样本,但攻击者很可能利用了媒体的广泛关注。请小心通过这种方式发来的‘补丁’,”互联网风暴中心创始人Johannes Ullrich写道。“在紧急情况下,人们可能会忽视安全最佳实践,变得易受社会工程攻击的影响。攻击者可能假冒IT工作人员,以紧急更新的名义发送恶意软件,”Entro Security CEO兼联合创始人Itzik Alvas对SC Media表示。

此次宕机后,另一个将组织置于巨大网络风险中的问题是对CrowdStrike的信任损失,这可能导致客户匆忙移除关键信息安全保护。

“随着客户开始恢复,他们很可能会禁用或修改他们的CrowdStrike保护措施。这将使大量人员暴露于风险之中!”思科Talos高级情报分析师Azim Khodjibaev在X上写道。“我呼吁整个社区

极光加速器安卓版